Kryptografi er vitenskapen om prinsipper og teknikker for å skjule informasjon slik at bare en som er autorisert har mulighet til å avsløre innholdet.

kryptografi

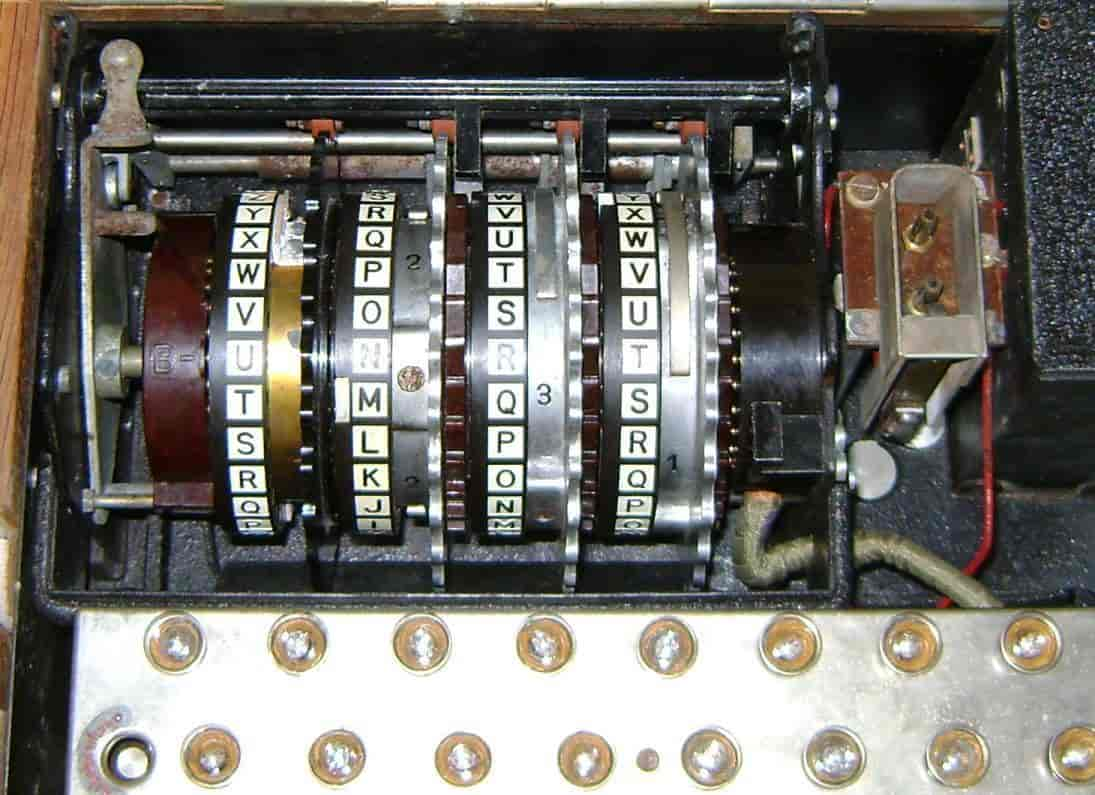

En tysk Enigma-maskin med fire rotorer, som ble brukt til å kryptere meldinger under andre verdenskrig.

Metoder

Et kryptosystem er et system eller en avbildning hvor en klartekst blir transformert til en kryptotekst (chifferskrift, kryptogram). Transformasjonen er definert ved en nøkkel, som man antar er kjent bare av avsender og mottaker. Mottakerens tolkning av en kryptotekst kalles dekryptering. Å forsere («knekke») et kryptosystem vil si å dekryptere kryptoteksten uten å kjenne nøkkelen; vitenskapen om forsering av kryptosystem kalles kryptoanalyse. Et perfekt kryptosystem er umulig å forsere uansett hvor store ressurser en angriper rår over.

Et kryptosystem er basert på to grunnleggende operasjoner: transposisjoner og substitusjoner. I et transposisjonssystem blir rekkefølgen til symbolene i klarteksten endret, uten at symbolene endres. I et substitusjonssystem blir klartekstenheter (for eksempel bokstaver) erstattet med andre symboler.

En kode er et system for hemmelig kommunikasjon hvor setninger, ord, stavelser eller tegn erstattes med avtalte faste tallgrupper eller bokstavgrupper (kodegrupper). Kodegruppene består normalt av 2–5 sifre eller bokstaver og er listet i en kodebok sammen med de korresponderende klartekstbetydninger. Kodens formål er enten å sikre meldingen mot at uvedkommende forstår den, å forkorte meldingen for å spare overføringsutgifter, eller å gi meldingen en form som muliggjør eller forenkler overføring (for eksempel ved hjelp av morsekode). De særmeldinger som ble nyttet under andre verdenskrig fra de norske myndigheter i utlandet til hjemmefronten, var en slik kode, hvor en kort setning, avtalt på forhånd, i virkeligheten hadde en helt annen betydning enn den som ble sendt.

Utviklingen

I et enkelt substitusjonssystem blir hver bokstav i klarteksten erstattet med en annen bokstav (monoalfabetisk substitusjon). Det mest kjente av disse er Caesar-kryptosystemet eller Caesars kode som ifølge legenden sannsynligvis ble anvendt av Gaius Julius Caesar. Her blir en tekst skrevet i et vanlig alfabet som har et forskjøvet startpunkt, det vil si at A erstattes med D, B med E og så videre. Hver bokstav blir altså flyttet tre plasser i alfabetet, slik at «nøkkelen» kan sies å være 3. Problemet med et rent substitusjonssystem er at de statistiske skjevhetene som finnes i naturlige språk ikke blir skjult. Kryptosystemet er derfor enkelt å forsere. En generell metode for forsering av substitusjonssystemer ble beskrevet av arabiske matematikere på 1300-tallet.

En videreutvikling er polyalfabetisk kryptosystem, hvor man benytter flere krypto-alfabeter. Leon Battista Alberti beskrev i 1470 en «chiffer-disk» som består av to sirkulære metallskiver montert på en felles akse. Langs omkretsen av skivene er to alfabeter, ett for klartekst, det andre for kryptotekst. Ved å dreie skivene i forhold til hverandre kan man endre kryptotekst-alfabetet. Slike polyalfabetiske kryptosystem ble i 1586 beskrevet av Blaise de Vigenère (1523–1596) og kalles ofte Vigenère-kryptosystem.

En metode for å forsere polyalfabetiske substitusjonssystemer ble beskrevet rundt 1860. Dette forhindret ikke at Albertis chifferdisk ble patentert i Norge i 1883 under navnet «Strømdahls kryptograf» og ble brukt i Forsvaret helt frem til 1930-årene. Tilsvarende metoder ble også brukt i U.S. Signal Corps så sent som i 1914.

Kryptosystemet ETCRRM

Amerikaneren Gilbert S. Vernam utviklet i 1917 engangstape-kryptosystemet, som bruker en nøkkel som er like lang som meldingen. Hvis nøkkelen her er en tilfeldig sekvens, det vil si en sekvens uten statistiske skjevheter, for eksempel resultatet av en rekke myntkast, er dette kryptosystemet perfekt. Dette ble bevist matematisk av Claude E. Shannon i 1949.

Prinsippet bak Vernams strømkrypteringssystem ble tatt i bruk i et utstyr produsert av Standard Telefon og Kabelfabrik tidlig på 1950-tallet. Utstyret ble kalt ETCRRM (Electronic Teleprinter Cryptographic Regeneratic Repeater Mixer) der nøkkelen var en forhåndsprodusert nøkkeltape med pseudotilfeldige Baudot-kode-symboler like lang som den Baudot-kodede teleksmeldingen som skulle overføres, og den ble kun brukt én gang. Siden nøkkelen ikke var ekte tilfeldig, kan ikke sikkerheten til et slikt system bevises matematisk, men den kan gjøres svært god dersom prosessen som genererer den pseudotilfeldige sekvensen av tegn på nøkkeltapen er tilnærmet ekte tilfeldig. Effektive prosesser for generering av tilnærmet ekte tilfeldige digitale tegn finnes. ETCRRM-utstyret ble godkjent for bruk i NATO, og ble også benyttet for å beskytte den såkalte «hotlinen» mellom Kreml og Det hvite hus.

Rundt 1920 fant man på å bruke elektriske utgaver av Albertis chiffer-disk, såkalte rotorer. Ved å koble flere rotorer i serie kan man lage polyalfabetiske kryptosystemer med nesten vilkårlig stor kompleksitet. I 1920- og 1930-årene var det kommersiell produksjon av rotormaskiner i flere land, blant annet USA, Sverige og Tyskland, og de ble tatt i bruk av både militære og sivile. Både kryptomaskinene og kryptoanalytiske metoder for å forsere dem ble jevnt forbedret.

Under andre verdenskrig ble rotormaskiner brukt av alle krigførende parter, for eksempel Enigma i Tyskland, TYPEX i Storbritannia og SIGABA i USA. Britene hadde sitt hovedkvarter for kryptoanalyse i Bletchley Park utenfor London, der 12 000 mennesker arbeidet i dypeste hemmelighet. Ved hjelp av polske og britiske matematikere (se Alan Turing) klarte de allierte etter hvert å rutinemessig forsere tyske Enigma-kryptogrammer, noe som sannsynligvis var av stor betydning for utfallet av krigen. Under dette arbeidet ble grunnlaget for moderne elektronisk databehandling lagt, og verdens første elektroniske datamaskin (Colossus) ble tatt i bruk i desember 1943 for å forsere det tyske Lorenz-kryptosystemet.

I USA klarte man å forsere de japanske kryptosystemene kalt RED, ORANGE og PURPLE, noe som hadde vesentlig innvirkning på resultatet av Stillehavskrigen, blant annet slaget ved Midway.

Etter krigen ga den britiske regjeringen bort tyske Enigma-maskiner til flere tidligere kolonier (blant annet India og Pakistan), uten at brukerne visste om at kryptogrammene lot seg forsere. Dette ble ikke kjent for offentligheten før i begynnelsen av 1970-årene.

Moderne kryptografi

I 1976 publiserte NBS (National Bureau of Standards) en Data Encryption Standard (DES) for beskyttelse av kommunikasjon i den amerikanske forvaltningen. DES ble blant annet også brukt som internasjonal standard for beskyttelse av bankinformasjon. På grunn av utviklingen innen maskinvare, regnes DES ikke lenger som tilstrekkelig sikker. Arvtageren AES (Advanced Encryption Standard) ble publisert i 2000, og har overtatt DES' rolle som det klart mest utbredte kryptosystemet

I asymmetrisk kryptografi benyttes forskjellige nøkler til kryptering og dekryptering, slik at noen av problemene med nøkkelhåndtering kan forenkles. Asymmetrisk kryptografi gir også muligheter for digital signering av elektroniske dokumenter, med noenlunde samme egenskaper som håndskrevne signaturer på papirdokumenter. Et eksempel på et svært utbredt asymmetriske kryptosystem er RSA.

Kryptografi var tidligere stort sett et militært anliggende, og svært lite var offentlig kjent. Sivil forskning begynte for alvor med publiseringen av DES og RSA, og det avholdes nå flere årlige internasjonale konferanser om emnet. Med utviklingen av elektronisk kommunikasjon (internett) og økt bruk av datamaskiner har kryptografi blitt uunnværlig også for sivile bedrifter og privatpersoner, for eksempel ved varekjøp og banktjenester på Internett. Kryptografiske metoder brukes både for at partene skal kunne bevise at de er den de gir seg ut for å være (autentisering), og for å beskytte transaksjoner mot innsyn og uautorisert endring.

Les mer i Store norske leksikon

Litteratur

- Johnsen, Ben: Kryptografi: den hemmelige skriften, 2001, isbn 82-519-1683-6

- Kahn, David: The Codebreakers: The Story of Secret Writing, revidert utgave, 1996, isbn 0-684-83130-9

- Menezes, Alfred J. med flere: Handbook of Applied Cryptography, 1997, isbn 0-8493-8523-7. Også fritt tilgjengelig fra forlaget til privat bruk.

- Sebag-Montefiore, Hugh: Enigma: The Battle for the Code, 2000

- Singh, Simon: Koder: skjulte budskap fra det gamle Egypt til kvantekryptografi, 2000, isbn 82-03-20469-4

Kommentarer

Kommentarer til artikkelen blir synlig for alle. Ikke skriv inn sensitive opplysninger, for eksempel helseopplysninger. Fagansvarlig eller redaktør svarer når de kan. Det kan ta tid før du får svar.

Du må være logget inn for å kommentere.